Diperlukan Tindakan: Kedaluwarsa Paket Duo CA 15 April 2026

Produk Duo yang menggunakan penyematan sertifikat memerlukan pembaruan perangkat lunak agar penggunaan tidak terganggu. Klien lama dapat berhenti bekerja kapan saja setelahnya 15 April 2026.

Silakan kunjungi artikel Basis Pengetahuan Duo 9451 untuk informasi lebih lanjut dan panduan untuk aplikasi Microsoft ADFS yang Anda terapkan.

Dukungan untuk pengalaman Duo Prompt tradisional dan pengiriman Duo Prompt melalui iframe telah berakhir 30 Maret 2024.

Lihat instruksi pembaruan untuk Microsoft ADFS untuk memperbarui penyebaran perangkat lunak Microsoft ADFS berbasis iframe ke rilis terbaru. Mengautentikasi sekali dengan perangkat lunak Duo yang diperbarui merupakan langkah yang diperlukan sebelum Anda dapat mengaktifkan Duo Universal Prompt untuk aplikasi Microsoft ADFS Anda yang sudah ada.

Silakan kunjungi Panduan Pembaruan Prompt Universal Duo untuk informasi lebih lanjut tentang akhir dukungan Duo Prompt tradisional.

Ringkasan

Modul AD FS Duo mendukung pihak yang mengandalkan yang menggunakan protokol WS-Federation Microsoft, seperti Office 365, serta login gabungan SAML 2.0 untuk aplikasi cloud seperti Google Workspace dan salesforce.com.

Modul ini mendukung aplikasi klien OIDC/OAuth grup aplikasi AD FS dengan versi 2.2.0 dan yang lebih baru.

Aplikasi AD FS adalah bagian dari paket Duo Premier, Duo Advantage, dan Duo Essentials.

Adaptor Duo AD FS MFA mendukung AD FS di Windows Server 2016 dan yang lebih baru.

Persyaratan Konektivitas

Aplikasi ini berkomunikasi dengan layanan Duo pada SSL TCP port 443.

Konfigurasi firewall yang membatasi akses keluar ke layanan Duo dengan aturan menggunakan alamat IP tujuan atau rentang alamat IP tidak disarankan, karena hal ini dapat berubah seiring waktu untuk menjaga ketersediaan layanan kami yang tinggi. Jika organisasi Anda memerlukan aturan berbasis IP, harap tinjau artikel Basis Pengetahuan Duo 1337.

Berlaku mulai 30 Juni 2023, Duo tidak lagi mendukung koneksi TLS 1.0 atau 1.1 atau rangkaian sandi TLS/SSL yang tidak aman. Lihat artikel Basis Pengetahuan Duo 7546 untuk panduan tambahan.

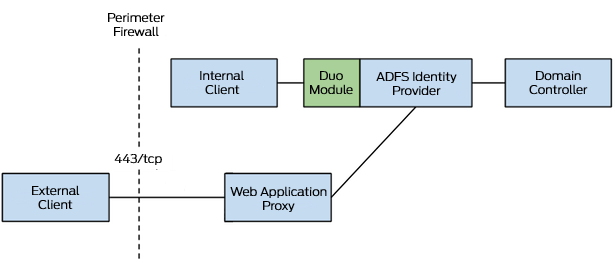

Ikhtisar Penerapan

Integrasi ini menambahkan penyedia autentikasi multifaktor (MFA) pluggable yang menyediakan permintaan autentikasi dua faktor Duo untuk login berbasis web melalui Penyedia Identitas AD FS dan/atau Proksi Aplikasi Web. Setelah menyelesaikan autentikasi utama ke server AD FS (dengan cara standar apa pun seperti Windows Terintegrasi atau Berbasis Formulir), pengguna Anda akan dialihkan ke Duo untuk autentikasi dua faktor sebelum dialihkan kembali ke pihak yang mengandalkan.

Instal integrasi Duo hanya di server penyedia identitas AD FS internal. Dalam penerapan layanan AD FS, instal Duo di semua server AD FS penyedia identitas di layanan tersebut.

Saat mengonfigurasi kebijakan autentikasi multifaktor setelah penginstalan Duo di server AD FS internal, Anda memilih apakah akan mewajibkan MFA di lokasi akses Internal atau Eksternal (atau keduanya). Jika Anda berencana memerlukan autentikasi dua faktor untuk lokasi akses Eksternal, server Proksi Aplikasi Web diperlukan. Anda tidak perlu menginstal integrasi Duo AD FS di server Proksi Aplikasi Web.

Prasyarat

Periksa versi server Anda sebelum memulai. Petunjuk ini ditujukan untuk AD FS yang berjalan di Windows Server 2016 atau lebih baru. Ini juga memerlukan runtime .NET Framework Framework 4.7.1 atau yang lebih baru yang diinstal di server AD FS Anda.

URL untuk mengakses AD FS harus berupa URL dan port HTTPS yang valid, menggunakan nama host yang sesuai dengan RFC-1034 (bukan alamat IP), dengan panjang maksimum 1024 karakter.

Langkah Pertama

Sebelum melanjutkan ke langkah penerapan, ada baiknya Anda memahami konsep dan fitur administrasi Duo seperti opsi aplikasi, metode yang tersedia untuk mendaftarkan pengguna Duo, dan setelan kebijakan Duo serta cara menerapkannya. Lihat semua dokumentasi Duo Administrator.

Verifikasi juga bahwa login gabungan ke pihak yang mengandalkan Anda berfungsi sebelum menginstal Duo.

-

Daftar akun Duo.

-

Masuk ke Panel Admin Duo dan navigasikan ke Aplikasi A†’ Katalog Aplikasi.

-

Temukan entri untuk Microsoft ADFS dengan label “2FA” di katalog. Klik + Tambahkan tombol untuk membuat aplikasi dan mendapatkan milik Anda ID Klien, Rahasia klienDan nama host API. Anda memerlukan informasi ini untuk menyelesaikan penyiapan Anda. Lihat Melindungi Aplikasi untuk informasi selengkapnya tentang melindungi aplikasi dengan Duo dan opsi aplikasi tambahan.

Sebelumnya, ID Klien disebut “Kunci Integrasi” dan Rahasia Klien disebut “Kunci Rahasia”.

-

Tidak ada pengguna Duo aktif yang dapat login ke aplikasi baru sampai Anda memberikan akses. Perbarui Akses pengguna pengaturan untuk memberikan akses ke aplikasi ini kepada pengguna di grup Duo yang dipilih, atau kepada semua pengguna. Pelajari lebih lanjut tentang akses pengguna ke aplikasi. Jika Anda tidak mengubah pengaturan ini sekarang, pastikan untuk memperbaruinya sehingga pengguna pengujian Anda memiliki akses sebelum Anda menguji pengaturan Anda.

Setelan ini hanya berlaku bagi pengguna yang ada di Duo dengan status “Aktif”. Hal ini tidak memengaruhi akses aplikasi untuk pengguna lama dengan status “Lewati MFA”, pengguna lama yang Kebijakan Otentikasi efektifnya untuk aplikasi tersebut menetapkan “Lewati 2FA” atau “Lewati MFA”, atau pengguna yang tidak ada di Duo ketika Kebijakan Pengguna Baru yang efektif untuk aplikasi mengizinkan akses ke pengguna yang tidak dikenal di Duo tanpa MFA.

-

Unduh Paket Penginstal Duo AD FS untuk Windows 2016 dan versi lebih baru. Lihat checksum untuk download Duo di sini.

Perlakukan kunci rahasia Anda seperti kata sandi

Keamanan aplikasi Duo Anda terkait dengan keamanan kunci rahasia (skey) Anda. Amankan seperti yang Anda lakukan pada kredensial sensitif lainnya. Jangan membaginya dengan orang yang tidak berwenang atau mengirimkannya melalui email kepada siapa pun dalam kondisi apa pun!

Perintah Universal Duo

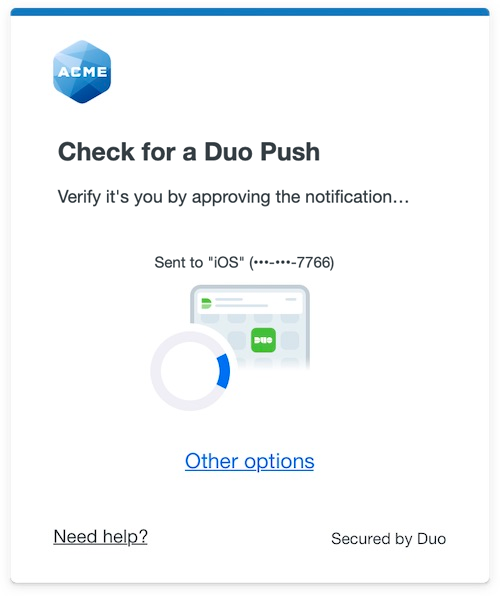

Duo Universal Prompt memberikan pengalaman login Duo yang disederhanakan dan dapat diakses untuk aplikasi berbasis web, menawarkan antarmuka visual yang didesain ulang dengan peningkatan keamanan dan kegunaan.

| Perintah Universal | Perintah Tradisional |

A |

A |

Untuk aplikasi Microsoft ADFS yang dibuat sebelum Maret 2024, migrasi ke Universal Prompt memerlukan proses tiga langkah:

- Instal pembaruan untuk aplikasi Microsoft ADFS, yang menerapkan pengalihan ke Duo selama autentikasi untuk mendukung Perintah Universal.

- Autentikasi dengan Duo 2FA menggunakan aplikasi yang diperbarui sehingga Duo menyediakan pengaturan aktivasi Prompt Universal di Panel Admin. Otentikasi pertama setelah pembaruan ini menampilkan perintah Duo tradisional dalam pengalihan, bukan iframe.

- Dari Panel Admin Duo, aktifkan pengalaman Perintah Universal untuk pengguna aplikasi Duo Microsoft ADFS tersebut jika perintah tradisional masih dipilih. Setelah diaktifkan, semua pengguna aplikasi melihat Duo Universal Prompt dalam pengalihan.

Jika Anda membuat aplikasi Microsoft ADFS sebelum Maret 2024, sebaiknya baca Panduan Pembaruan Prompt Universal untuk informasi selengkapnya, tentang proses pembaruan dan pengalaman masuk baru bagi pengguna, sebelum Anda mengaktifkan Prompt Universal untuk aplikasi Anda.

Aplikasi Microsoft ADFS Baru

Saat Anda menginstal Duo untuk AD FS versi terbaru, Anda siap menggunakan Perintah Universal. Aplikasi Microsoft ADFS yang dibuat setelah Maret 2024 memiliki Prompt Universal yang diaktifkan secara default. Jika Anda sedang mengonfigurasi Microsoft ADFS sekarang, lanjutkan dengan petunjuk instalasi dalam dokumen ini.

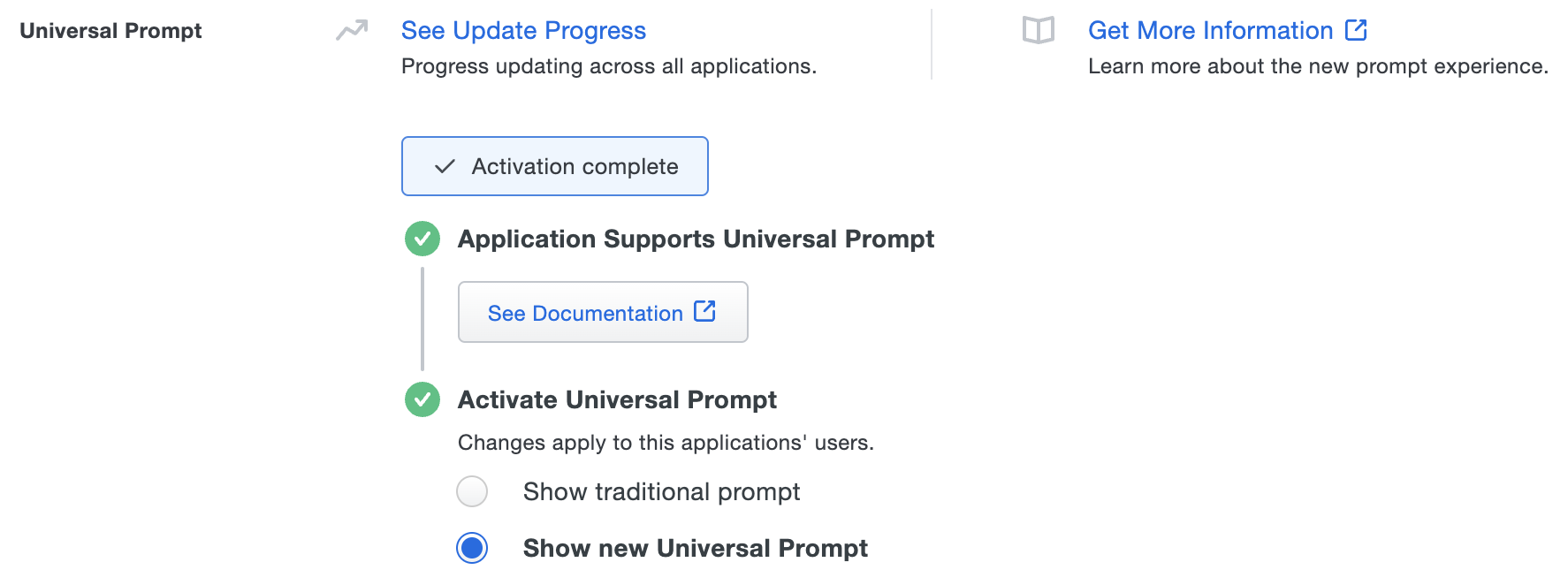

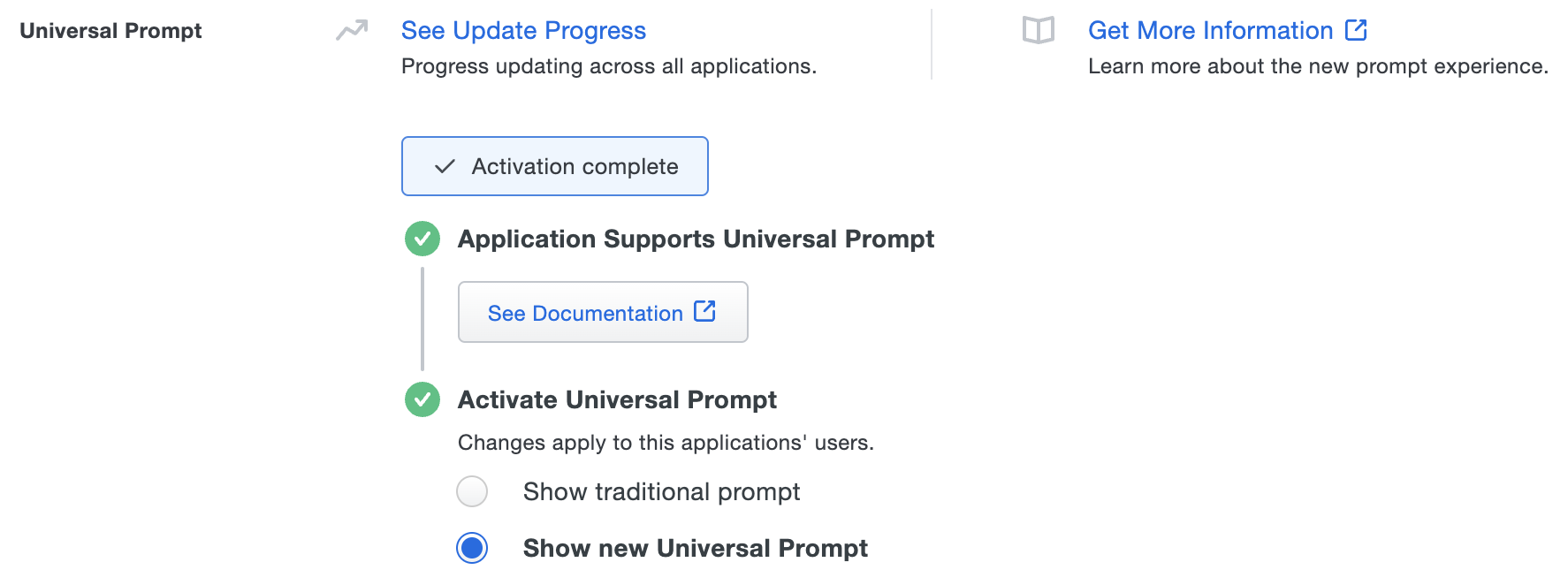

Area “Universal Prompt” pada halaman detail aplikasi menunjukkan bahwa aplikasi ini “Aktivasi selesai”, dengan opsi kontrol aktivasi berikut:

- Tampilkan perintah tradisional: Pengguna Anda merasakan perintah tradisional Duo melalui pengalihan saat masuk ke aplikasi ini.

- Tampilkan Perintah Universal baru: (Default) Pengguna Anda mengalami Perintah Universal melalui pengalihan saat masuk ke aplikasi ini.

Aplikasi Microsoft ADFS yang Ada

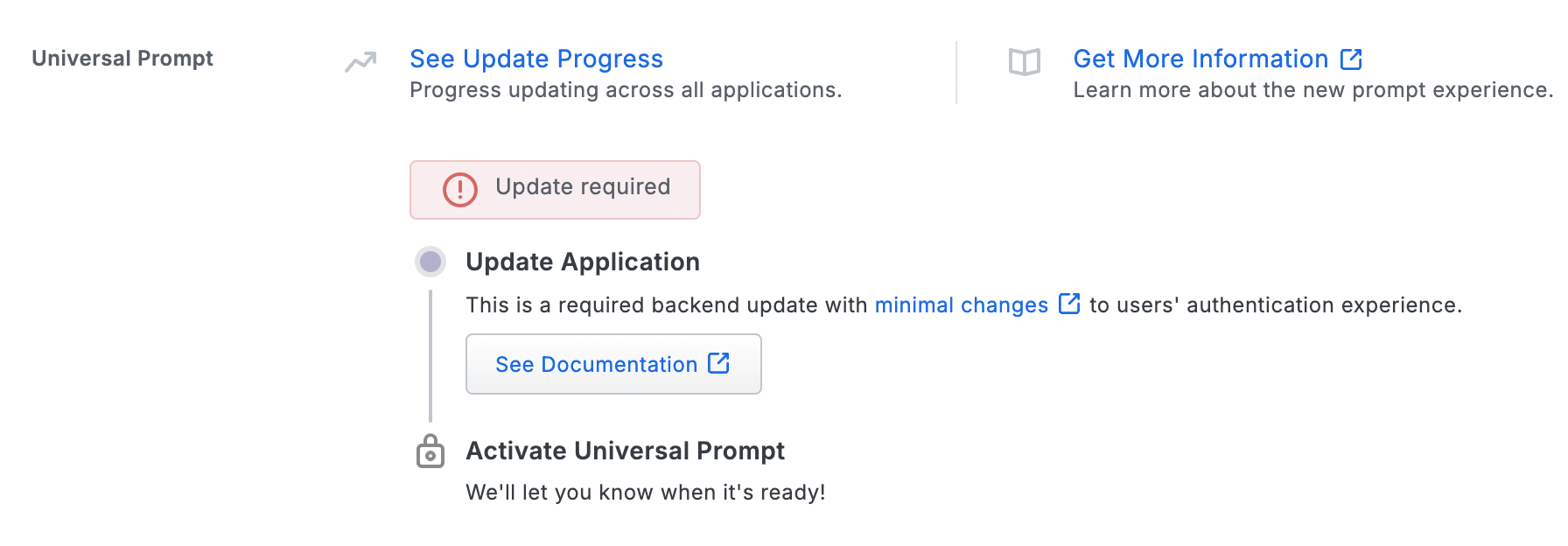

Duo untuk AD FS memerlukan pembaruan perangkat lunak yang diinstal untuk mendukung Perintah Universal. Bagian “Universal Prompt” pada aplikasi Microsoft ADFS Anda saat ini mencerminkan status ini sebagai “Diperlukan pembaruan”. Untuk memperbarui aplikasi Duo untuk AD FS ke versi yang lebih baru, ikuti petunjuk pembaruan di bawah.

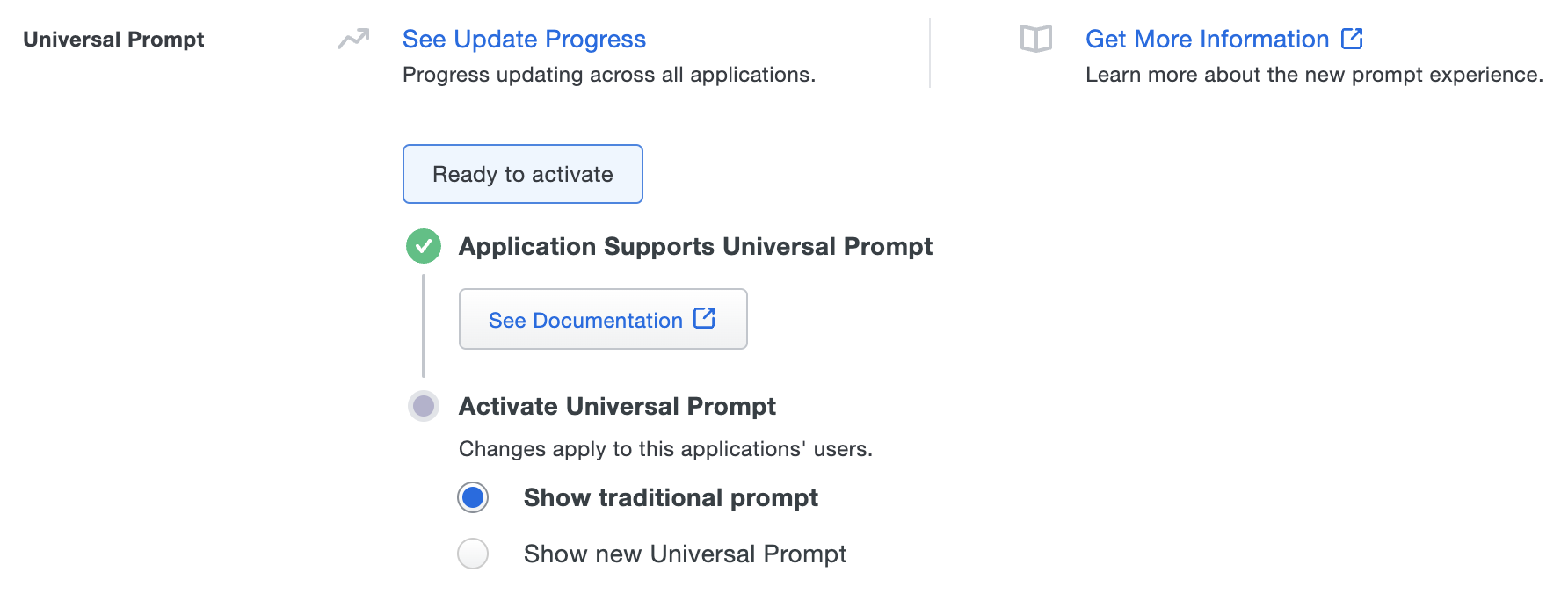

Setelah pengguna mengautentikasi Duo untuk AD FS melalui plugin Duo yang diperbarui, bagian “Universal Prompt” di halaman aplikasi Microsoft ADFS mencerminkan status ini sebagai “Siap diaktifkan”, dengan opsi kontrol aktivasi berikut:

- Tampilkan perintah tradisional: (Default) Pengguna Anda merasakan perintah tradisional Duo melalui pengalihan saat masuk ke aplikasi ini.

- Tampilkan Perintah Universal baru: Pengguna Anda mengalami Perintah Universal melalui pengalihan saat masuk ke aplikasi ini.

Selain itu, label properti “Kunci Integrasi” dan “Kunci Rahasia” untuk aplikasi masing-masing diperbarui menjadi “ID Klien” dan “Rahasia Klien”. Nilai properti ini tetap sama.

Aktifkan Perintah Universal

Aktivasi Prompt Universal adalah perubahan per aplikasi. Mengaktifkannya untuk satu aplikasi tidak mengubah pengalaman login aplikasi Duo Anda yang lain.

Aktifkan pengalaman Universal Prompt dengan memilih Tampilkan Perintah Universal barulalu gulir ke bagian bawah halaman untuk mengklik Menyimpan.

Setelah Anda mengaktifkan Perintah Universal, status Perintah Universal aplikasi menunjukkan “Aktivasi Selesai” di sini dan pada laporan Kemajuan Pembaruan Perintah Universal.

Jika Anda ingin kembali ke perintah tradisional, Anda dapat kembali ke pengaturan ini dan mengubahnya kembali ke Tampilkan perintah tradisional. Namun, ini tetap akan mengirimkan permintaan Duo melalui pengalihan, bukan dalam iframe. Perlu diingat bahwa dukungan untuk perintah Duo tradisional berakhir untuk sebagian besar aplikasi pada Maret 2024.

Kemajuan Pembaruan Universal

Klik Lihat Kemajuan Pembaruan tautan untuk melihat laporan Kemajuan Pembaruan Perintah Universal. Laporan ini menunjukkan ketersediaan pembaruan dan kemajuan migrasi untuk semua aplikasi Duo Anda. Anda juga dapat mengaktifkan pengalaman prompt baru untuk beberapa aplikasi yang didukung dari halaman laporan alih-alih mengunjungi halaman detail individual untuk setiap aplikasi.

Tip Penerapan

Tetapkan Kebijakan Pengguna Baru aplikasi Anda ke “Izinkan Akses” saat pengujian. Pengguna yang terdaftar harus menyelesaikan autentikasi dua faktor, sementara semua pengguna lain diizinkan masuk secara transparan.

Kemudian (jika Anda sudah siap) ubah “Kebijakan pengguna baru” menjadi “Memerlukan Pendaftaran”. Ini akan meminta semua pengguna untuk mengautentikasi (atau mendaftar) setelah mereka mengetikkan nama pengguna dan kata sandi mereka.

Jalankan Penginstal

Jika Anda telah menyebarkan AD FS sebagai farm WID, instal Duo di server utama terlebih dahulu. Jika Anda memiliki peternakan SQL, Anda dapat memulai dengan node mana pun.

-

Luncurkan penginstal MSI Duo AD FS sebagai pengguna dengan hak istimewa administrator lokal.

-

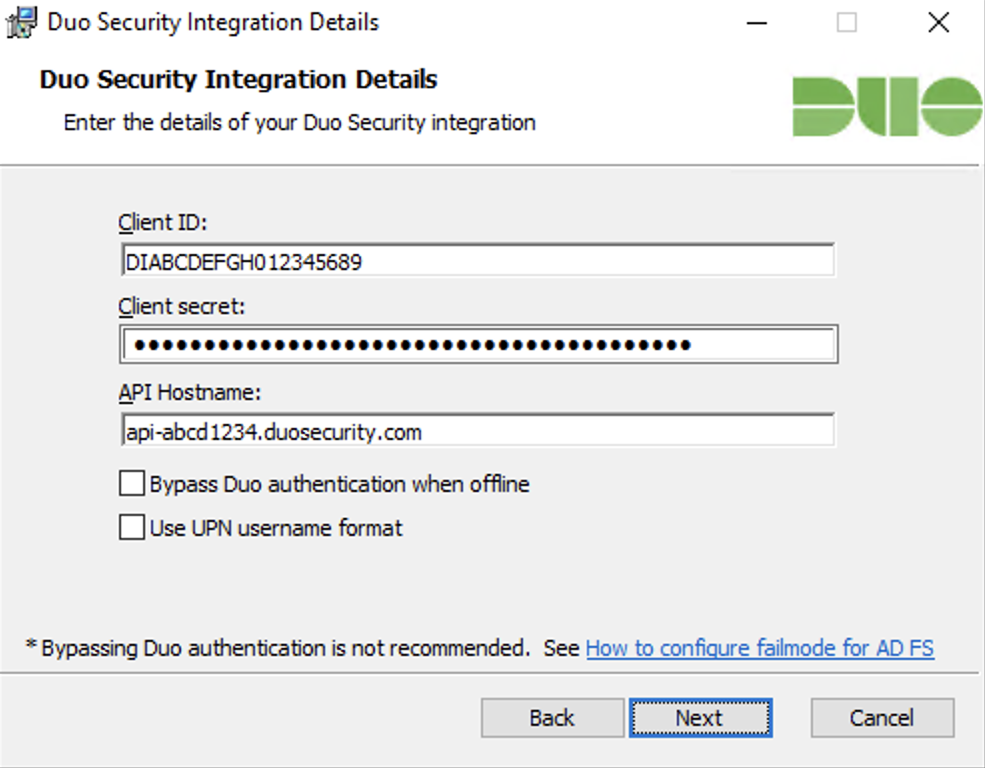

Masukkan milik Anda ID Klien (sebelumnya disebut Kunci integrasi), Rahasia klien (sebelumnya disebut Kunci rahasia), Dan nama host API dari halaman aplikasi Duo Security AD FS saat diminta.

-

Jika Lewati autentikasi Duo saat offline opsi ini tidak dicentang, maka Duo untuk AD FS akan “gagal ditutup” ketika layanan cloud Duo Security tidak dapat dijangkau dan pengguna tidak akan dapat mengakses sumber daya gabungan yang dilindungi. Centang kotak jika Anda ingin pengguna dapat mengakses aplikasi yang dilindungi tanpa autentikasi Duo jika layanan cloud Duo tidak dapat dijangkau. Pengaturan ini dapat diubah pasca instalasi dari registri.

-

Adaptor Duo MFA mengirimkan Windows pengguna

sAMAccountNameke layanan Duo secara default. Untuk mengirimuserPrincipalNameke Duo, centang Gunakan format nama pengguna UPN kotak.Jika Anda mengaktifkan opsi ini, Anda juga harus memperbarui properti aplikasi AD FS Anda di Panel Admin Duo untuk mengubah pengaturan “Normalisasi nama pengguna” menjadi Tidak ada. Jika tidak, Duo akan menghapus akhiran domain dari nama pengguna yang dikirim dari AD FS ke layanan kami, yang dapat menyebabkan ketidakcocokan pengguna atau duplikat pendaftaran.

-

-

Selesaikan instalasi Duo.

Jika Anda memiliki farm AD FS, ulangi langkah instalasi Duo pada semua anggota farm. Semua server yang berbagi kunci integrasi aplikasi Duo AD FS/ID klien harus memasang versi adaptor Duo AS FS yang sama.

Konfigurasikan Autentikasi Multifaktor AD FS

-

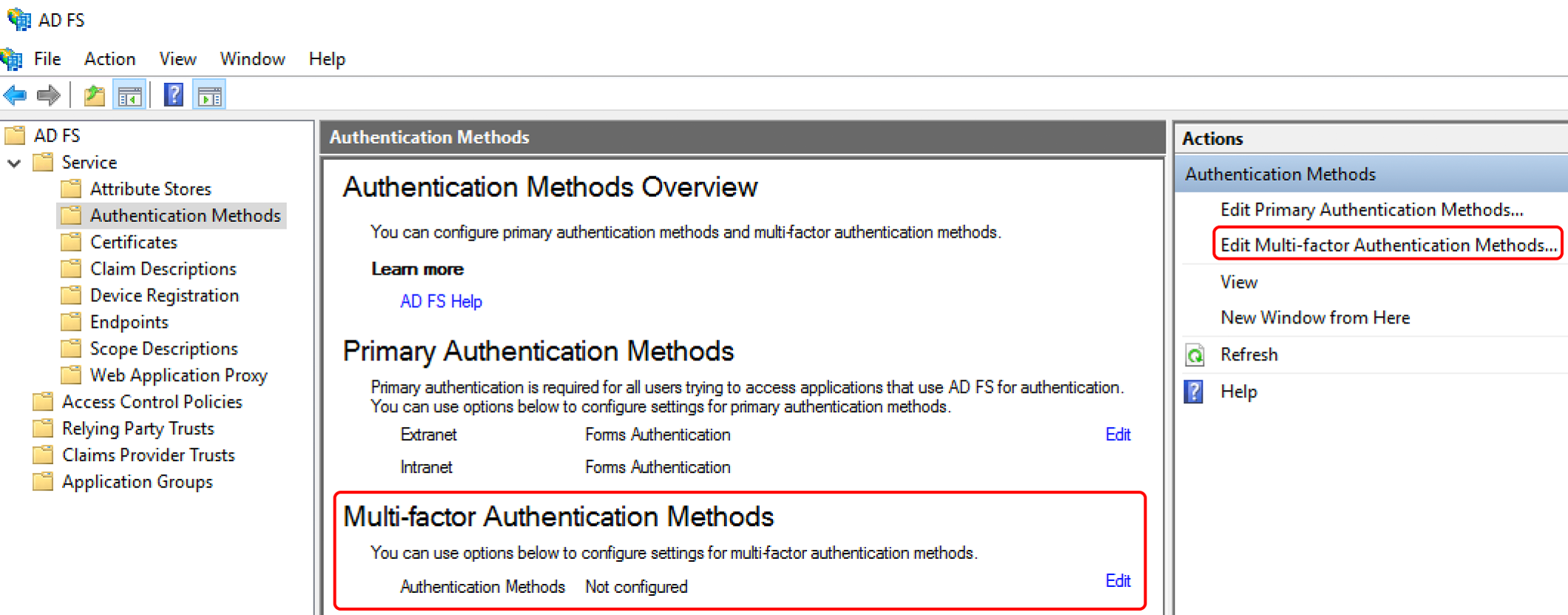

Luncurkan konsol Manajemen AD FS di server internal AD FS utama Anda dan navigasikan ke IKLAN FS A†’ Melayani A†’ Metode Otentikasi.

-

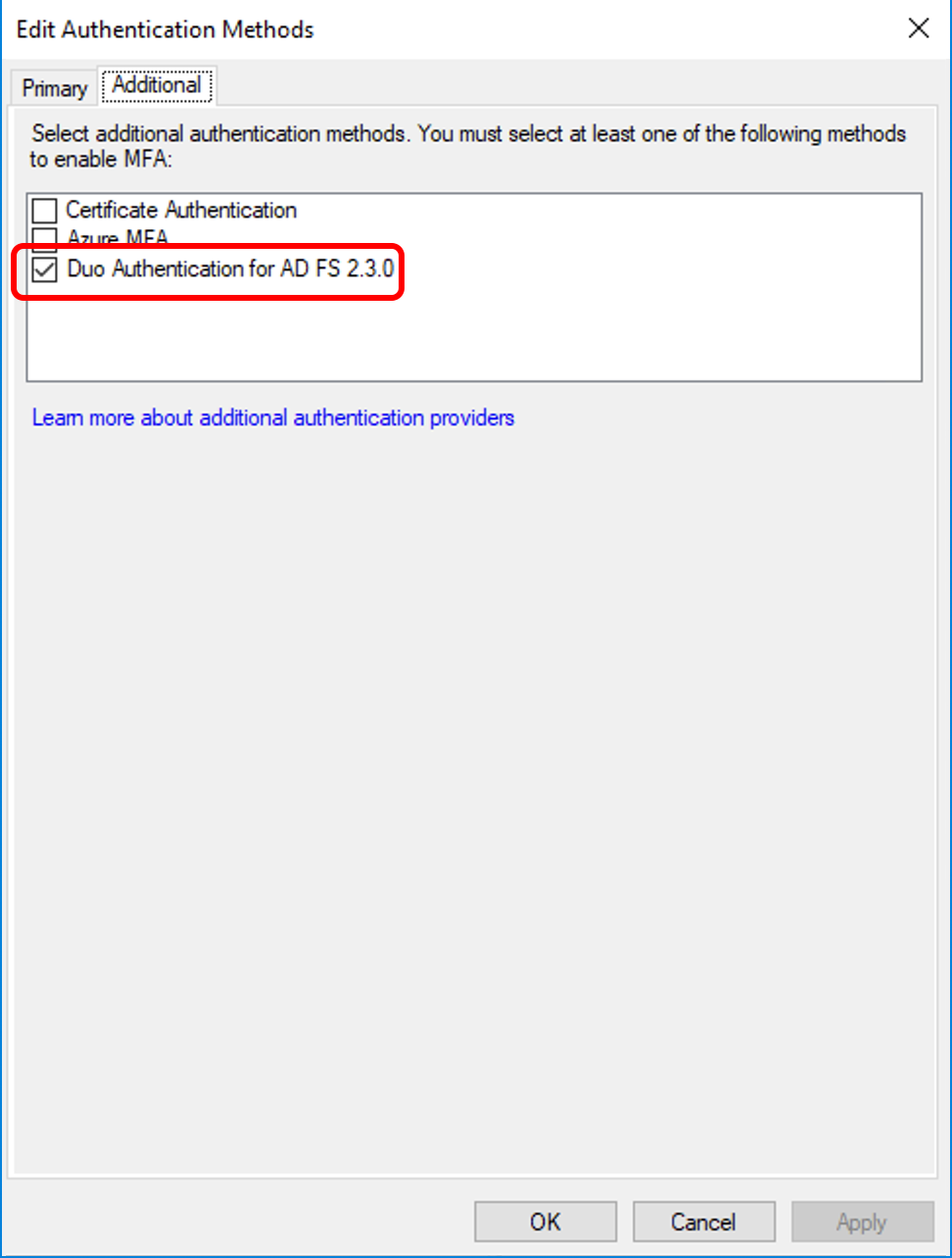

Klik Sunting tautan di bawah Metode Otentikasi Multi-faktor atau klik Edit Metode Otentikasi Multifaktor… aksi di paling kanan.

Di AD FS 2019 dan yang lebih baru, pastikan terlebih dahulu Izinkan penyedia autentikasi tambahan sebagai penyedia autentikasi utama pilihan pada tab “Utama” adalah tidak dipilih. Jika ya, maka pengguna Anda harus mengklik halaman ADFS untuk memulai autentikasi utama alih-alih dikirim ke login AD FS utama secara otomatis.

-

Pada tab Metode autentikasi “Tambahan”, centang kotak di sebelah Otentikasi Duo untuk AD FS XXX metode otentikasi (di mana XXXX mencerminkan versi Duo) untuk mengaktifkan perlindungan Duo. Klik OKE.

Di AD FS 2016 tab ini disebut “Multi-faktor”.

-

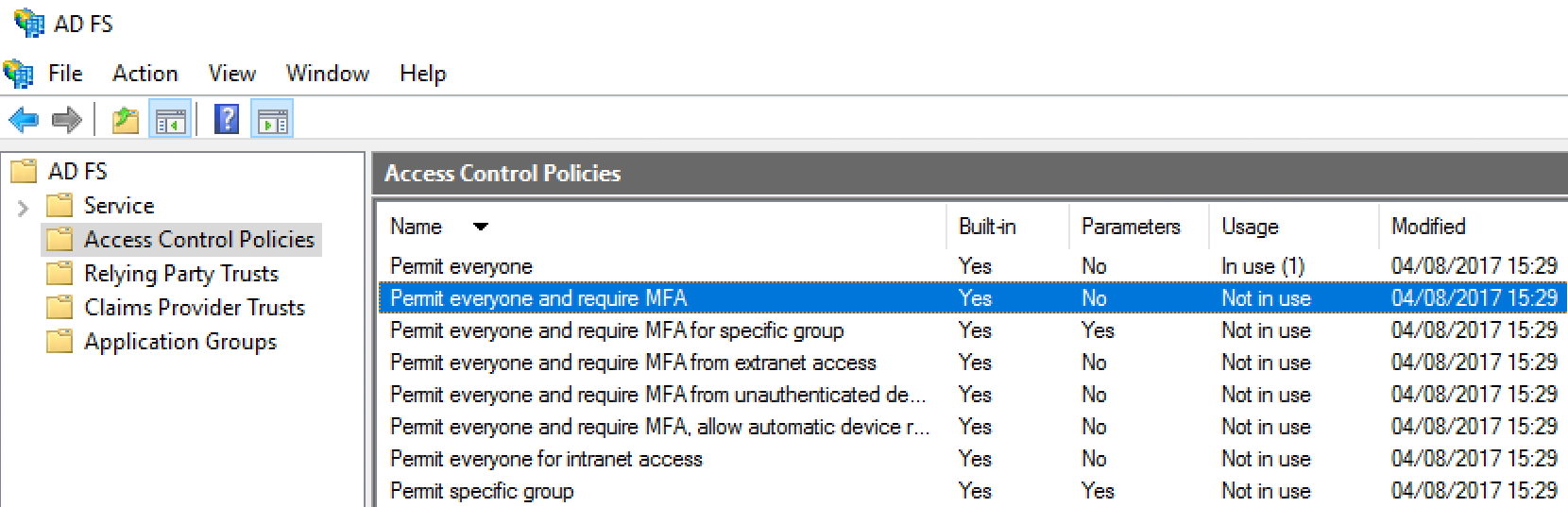

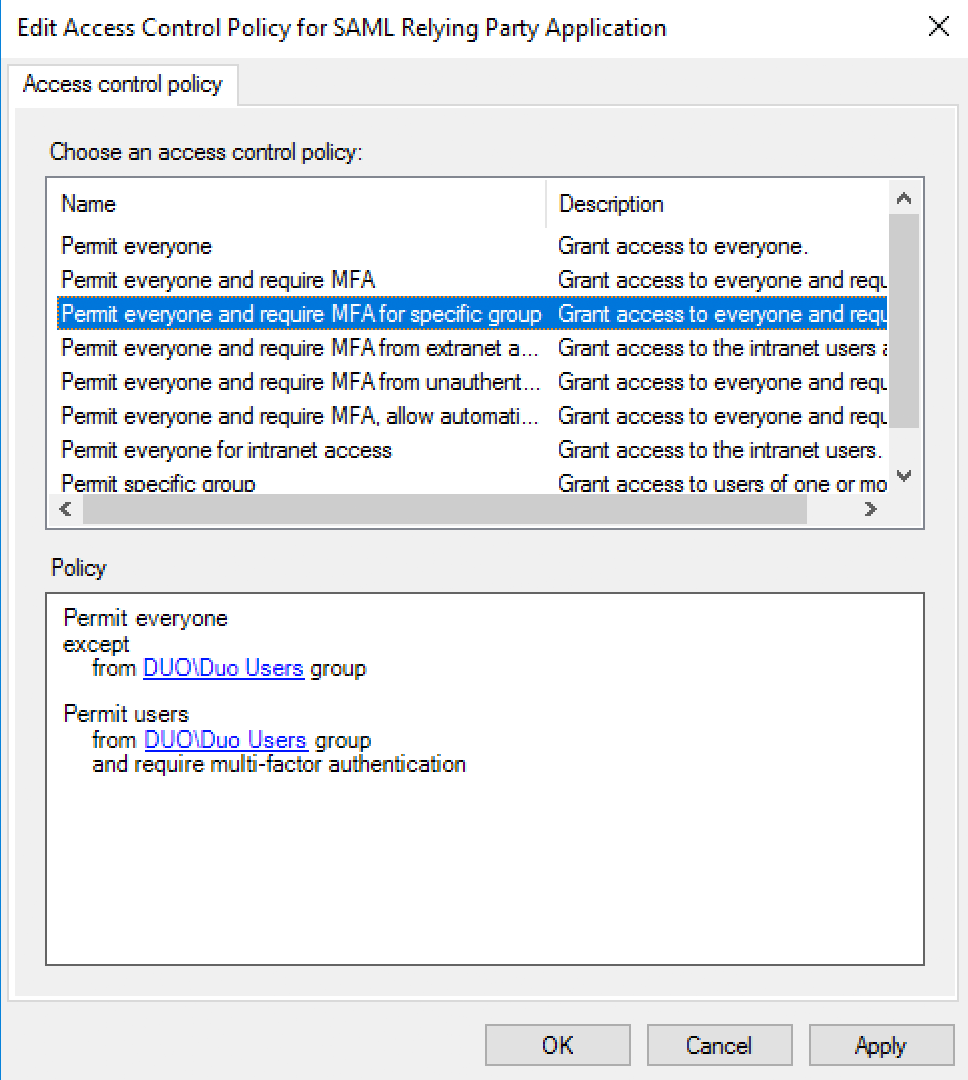

Pergi ke IKLAN FS A†’ Kebijakan Kontrol Akses dan edit salah satu kebijakan MFA yang ada untuk diterapkan pada pengguna atau grup, atau buat kebijakan MFA baru jika tidak ada kebijakan yang telah ditentukan sebelumnya yang memadai untuk persyaratan MFA organisasi Anda.

-

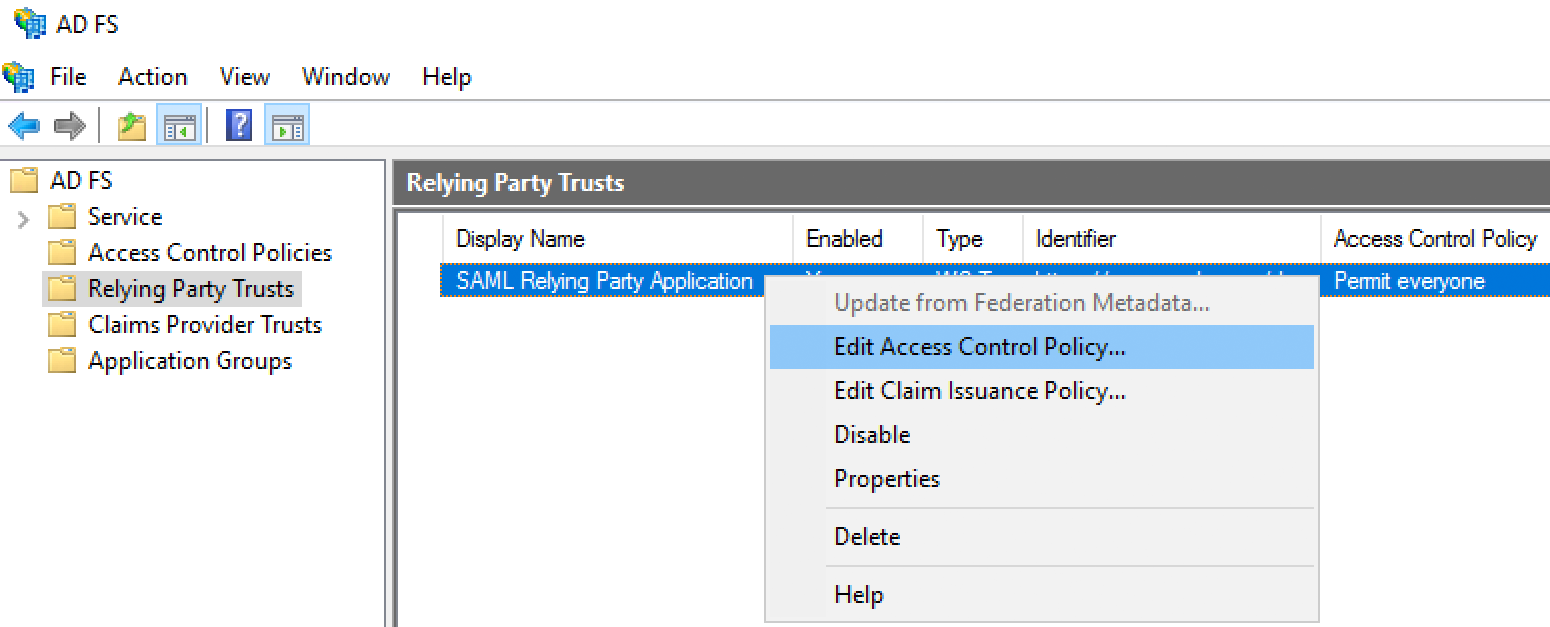

Pergi ke IKLAN FS A†’ Grup Aplikasi atau Mengandalkan Kepercayaan Partai.

Untuk menerapkan MFA ke aplikasi Grup Aplikasi, klik dua kali Grup Aplikasi untuk melihat aplikasi di dalamnya. Klik dua kali aplikasi yang ingin Anda tambahkan Duo dan buka Kebijakan kontrol akses tab.

Untuk menerapkan MFA ke pihak yang mengandalkan, klik kanan kepercayaan pihak yang mengandalkan di mana Anda ingin menambahkan Duo, lalu pilih Edit Kebijakan Kontrol Akses. Contoh partai pengandal ditunjukkan pada gambar.

-

Pilih kebijakan untuk aplikasi atau pihak yang mengandalkan yang mencakup MFA, lalu klik OKE hingga Anda kembali ke jendela konsol manajemen AD FS utama. Kebijakan MFA segera berlaku untuk aplikasi yang dipilih atau pihak yang mengandalkan.

Dalam contoh ini, semua pengguna atau pihak yang mengandalkan memiliki akses ke aplikasi ini, namun anggota grup domain “Pengguna Duo” juga memerlukan autentikasi multifaktor sebelum mengakses aplikasi. Dalam contoh ini, semua pengguna memiliki akses ke pihak pengandal ini.

Dalam skenario multifaktor tingkat lanjut, Anda dapat memilih persyaratan lokasi Intranet dan/atau Ekstranet, beserta ketentuan akses lainnya. Lihat artikel Microsoft Kebijakan Kontrol Akses di Windows Server 2016 AD FS untuk informasi selengkapnya.

Jika Anda perlu menerapkan aturan MFA yang lebih kompleks untuk pihak yang mengandalkan Office 365, lihat Panduan kami untuk konfigurasi klien tingkat lanjut untuk Duo dengan AD FS dan Otentikasi Modern Microsoft 365.

Berikan Klaim MFA ke Microsoft

Jika Anda menggabungkan layanan online Microsoft dengan AD FS, Anda mungkin ingin server AD FS meneruskan klaim “Referensi Metode Otentikasi” (AMR) kembali ke Microsoft Online untuk memperlihatkan penggunaan autentikasi multifaktor dengan menyertakan multipleauthn nilai setelah menginstal Duo untuk AD FS. Hal ini akan memenuhi kebijakan akses bersyarat Microsoft Azure Active Directory yang memerlukan autentikasi multifaktor.

Untuk melakukannya, Anda perlu memperbarui konfigurasi federasi untuk domain tersebut guna menunjukkan dukungan untuk autentikasi multifaktor, lalu membuat aturan klaim kustom di AD FS untuk mengirimkan informasi AMR.

-

Luncurkan PowerShell di server tempat Anda menginstal modul Microsoft Graph PowerShell, dan jalankan perintah berikut (modul meminta Anda memasukkan kredensial admin Microsoft 365 atau Azure):

Connect-MGGraph -Scopes "Domain.ReadWrite.All","Directory.AccessAsUser.All" Get-MgDomainFederationConfiguration -DomainId yourDomainName -

Periksa output perintah dan cari

FederatedIdpMfaBehavior : enforceMfaByFederatedIdp. Jika Anda tidak melihatnya, jalankan perintah ini untuk mengaturnya:Update-MgDomainFederationConfiguration -DomainId yourDomainName -InternalDomainFederationId InternalDomainFederationId -FederatedIdpMfaBehavior enforceMfaByFederatedIdp -

Di konsol Manajemen AD FS, navigasikan ke Mengandalkan Kepercayaan Partai dan temukan pihak yang mengandalkan “Microsoft Office 365 Identity Platform” atau “Microsoft Office 365 Identity Platform Worldwide”.

-

Klik kanan pihak yang mengandalkan “Microsoft Office 365 Identity Platform” atau “Microsoft Office 365 Identity Platform Worldwide” dan klik Edit Kebijakan Penerbitan Klaim.

-

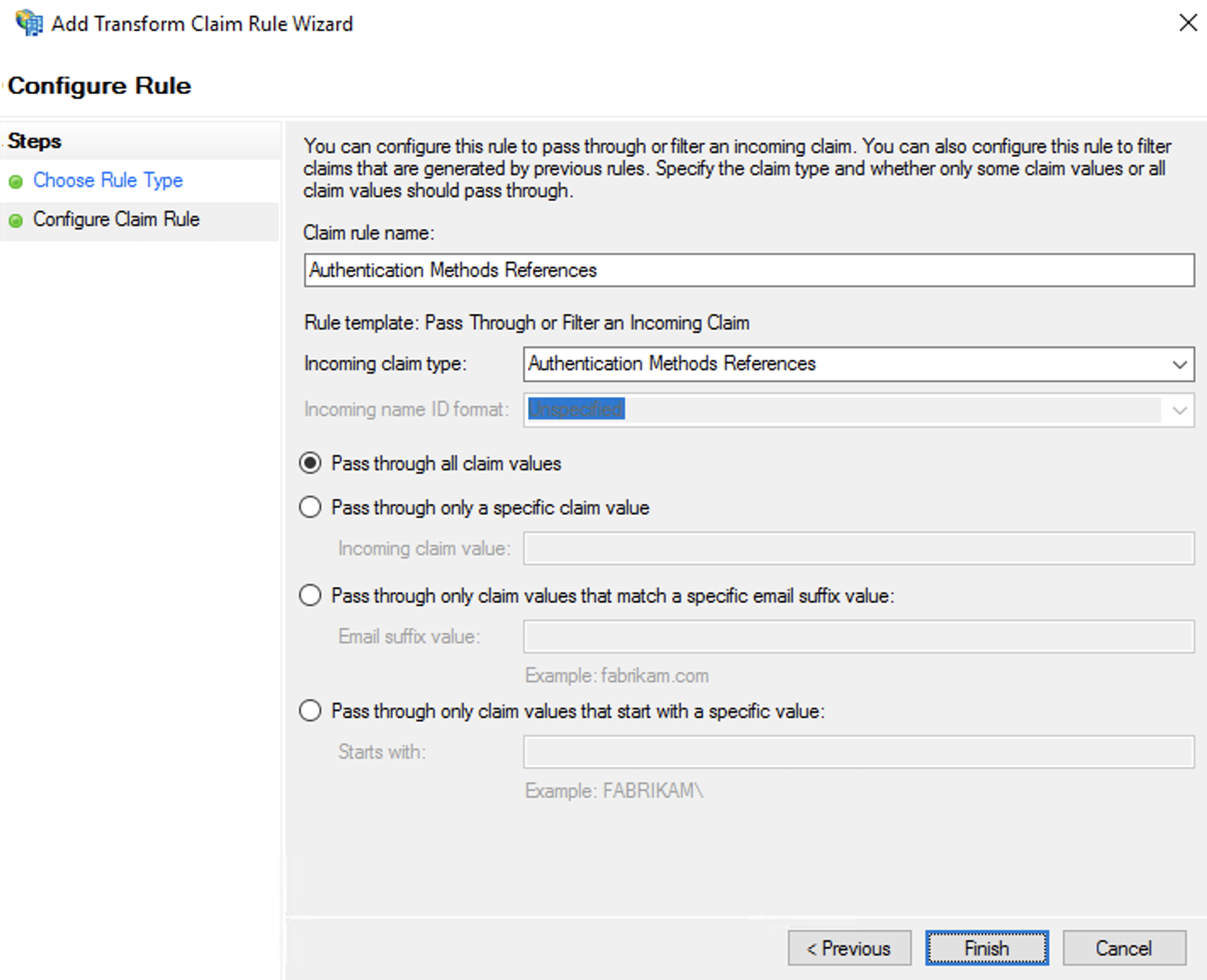

Pada tab “Aturan Transformasi Penerbitan”, klik Tambahkan Aturan….

-

Pilih Melewati atau Memfilter Klaim Masuk templat aturan klaim dan klik Berikutnya.

-

Beri nama pada aturan klaim baru Anda, lalu pada kolom “Jenis klaim masuk”, ketikkan Referensi Metode Otentikasi. Jangan mencoba memilih ini menggunakan daftar drop-down, karena nilai yang diperlukan tidak ada. Anda harus mengetikkannya persis seperti yang ditunjukkan.

Biarkan opsi “Lewati semua nilai klaim” dipilih, lalu klik Menyelesaikan untuk menyimpan aturan klaim baru Anda dan kembali ke daftar aturan transformasi penerbitan

-

Klik OKE untuk menerapkan aturan klaim baru Anda untuk Referensi Metode Otentikasi ke pihak yang mengandalkan 365.

Saat pengguna mengautentikasi ke layanan Microsoft Online melalui server atau farm AD FS ini dengan Duo terinstal, dan menyelesaikan Duo 2FA, aturan ini mencakup multipleauthn klaim autentikasi multifaktor dalam respons dari AD FS.

Uji Pengaturan Anda

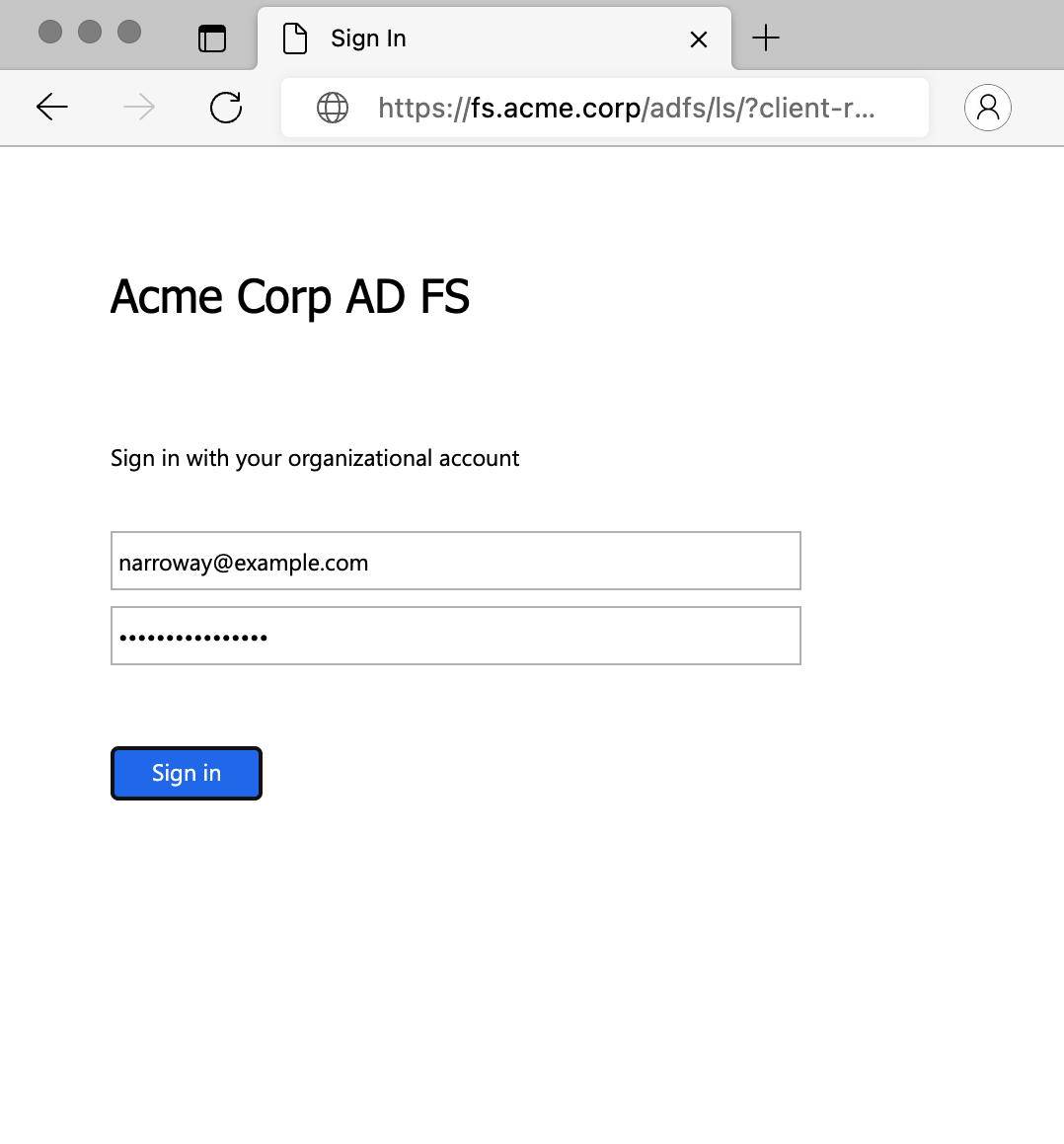

Untuk menguji pengaturan Anda, gunakan browser web untuk masuk ke pihak yang mengandalkan penyebaran AD FS Anda menggunakan nama host atau URL nama domain yang sepenuhnya memenuhi syarat. Sebagai contoh, Anda mungkin masuk ke https://portal.microsoftonline.com untuk mengakses Office 365.

-

Masukkan nama pengguna dan kata sandi utama seperti biasa.

-

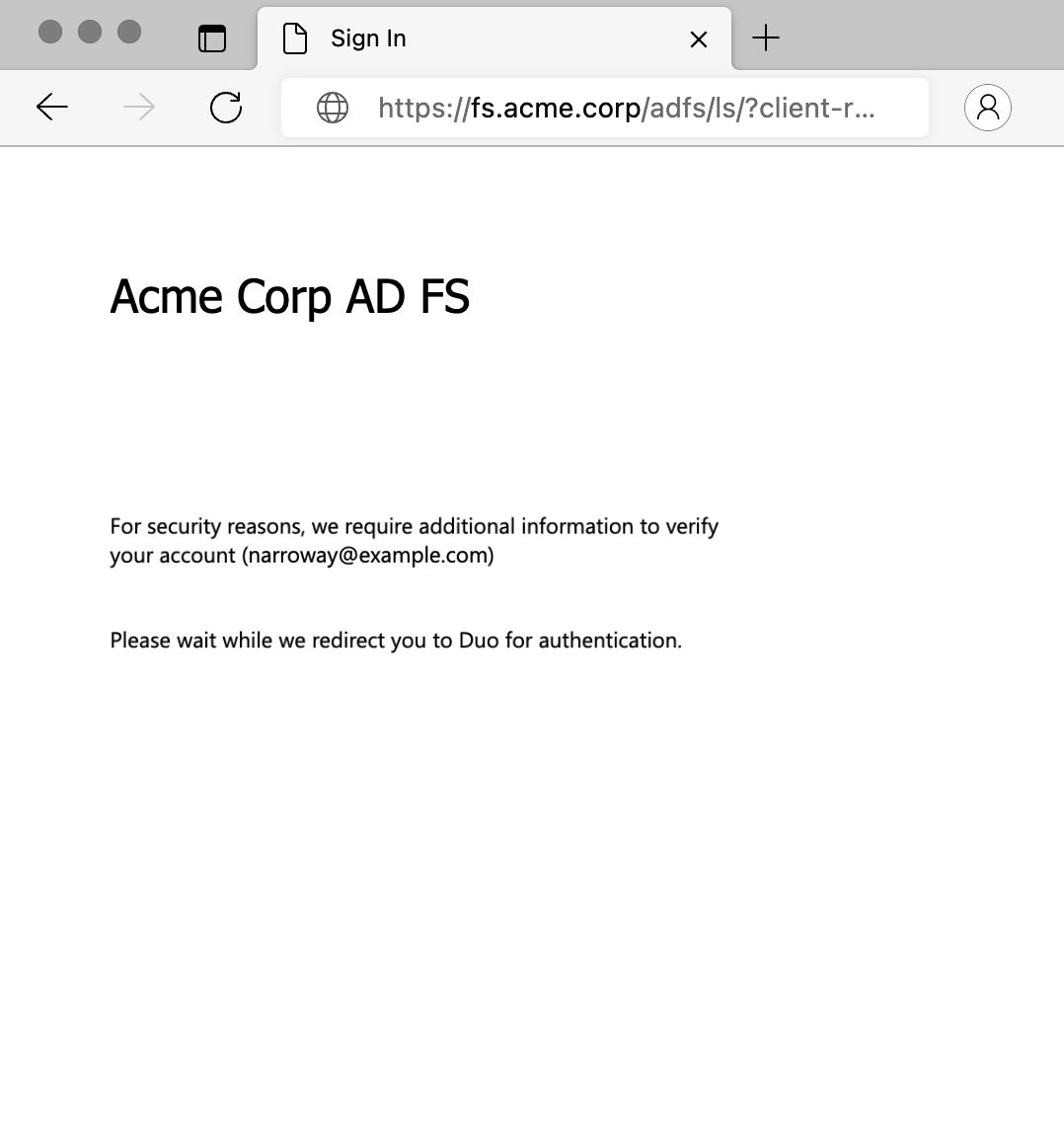

Halaman AD FS secara singkat menunjukkan bahwa Anda perlu mengalihkan ke Duo untuk autentikasi, lalu melakukan pengalihan.

-

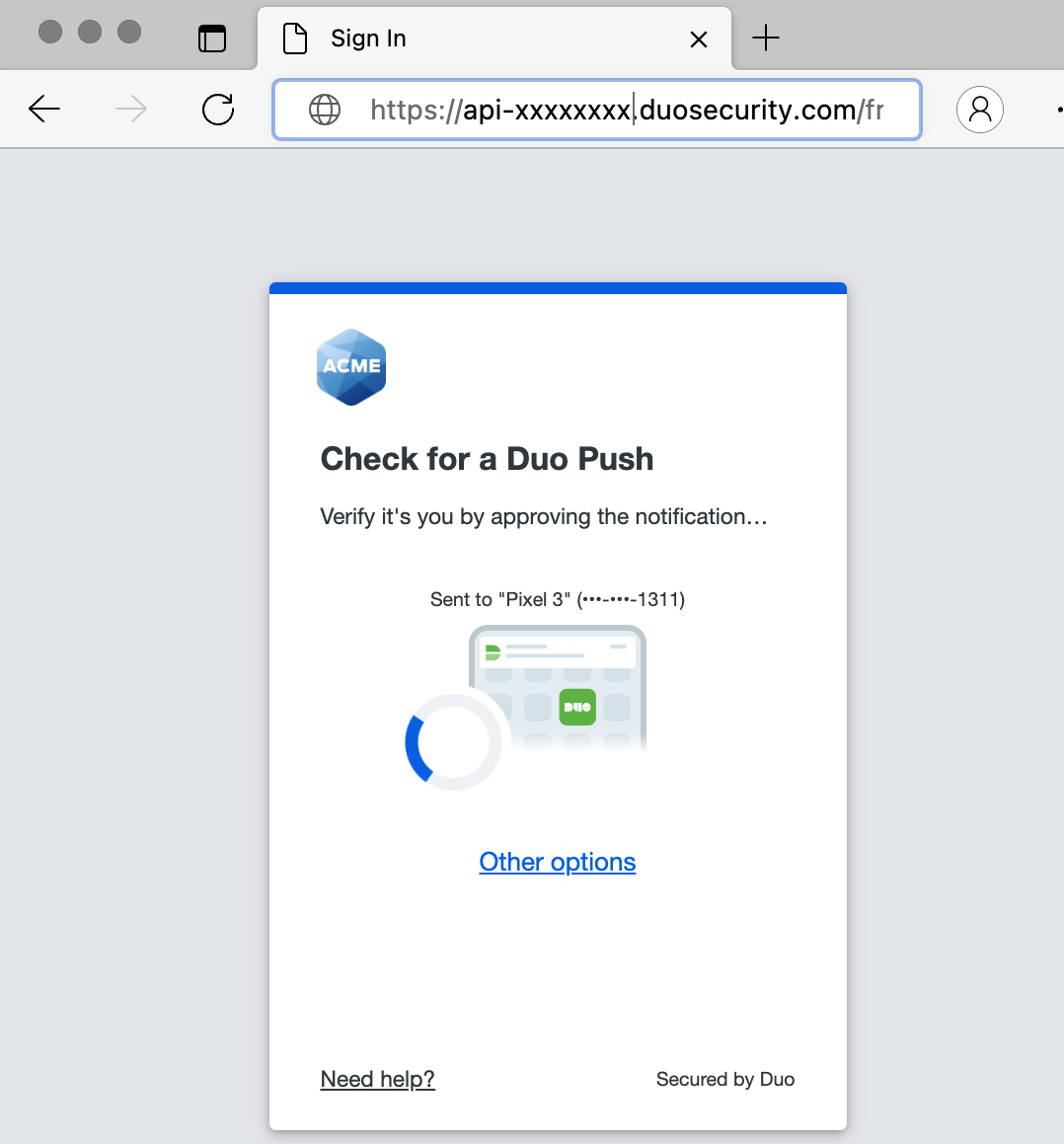

Selesaikan autentikasi dua faktor Duo saat diminta, lalu Anda akan kembali ke AD FS untuk menyelesaikan proses masuk ke pihak yang mengandalkan Anda.

*Pengalaman Universal Prompt ditampilkan.

Kunjungi panduan kami untuk melindungi aplikasi cloud populer seperti Google G Suite dan Office 365 dengan autentikasi dua faktor Duo yang canggih untuk AD FS.

Akses Klien Office 365

Aplikasi desktop Office 2013 dan 2016 (termasuk Outlook dan Skype for Business) bisa tersambung ke Office 365 setelah instalasi adaptor Duo AD FS hanya jika Otentikasi Modern diaktifkan untuk penyewa Office 365 Anda (atau Anda telah membuat aturan MFA untuk mengecualikan aplikasi klien Office). Informasi selengkapnya tentang Otentikasi Modern, termasuk daftar aplikasi Office yang mendukung Otentikasi Modern, tersedia di Blog Office.

Berikan Akses kepada Pengguna

Jika Anda belum memberikan akses pengguna kepada pengguna Duo yang ingin Anda gunakan aplikasi ini, pastikan untuk melakukannya sebelum mengundang atau mengharuskan mereka masuk dengan Duo.

Perbarui Duo untuk Layanan Federasi Direktori Aktif

Untuk mengupgrade server plugin Duo AD FS, nonaktifkan terlebih dahulu Otentikasi Duo untuk AD FS metode autentikasi di konsol Manajemen AD FS.

-

Luncurkan konsol Manajemen AD FS di server internal AD FS Anda.

-

Navigasi ke IKLAN FS A†’ Melayani A†’ Metode Otentikasi dan klik Edit Metode Otentikasi Multifaktor… tindakan.

-

Hapus centang pada kotak di sebelah Otentikasi Duo untuk AD FS XXX metode autentikasi pada tab “Tambahan” (“Multi-faktor” di AD FS 2016) untuk menonaktifkan perlindungan Duo. Perhatikan bahwa dalam rilis Duo untuk AD FS yang lebih lama, metode autentikasi dipanggil Keamanan Duo untuk AD FS 3.0.

-

Unduh Paket Penginstal Duo AD FS terbaru untuk AD FS dan jalankan MSI dari prompt perintah yang ditinggikan. Lihat checksum untuk download Duo di sini.

-

Ikuti petunjuk di layar untuk menyelesaikan instalasi pemutakhiran.

-

Ketika penginstal selesai, ulangi langkah-langkah yang awalnya Anda ikuti untuk mengaktifkan metode Duo di AD FS. Pengguna dapat masuk ke layanan gabungan tanpa perlindungan dua faktor hingga Anda mengaktifkan kembali metode autentikasi Duo.

Jika Anda telah menerapkan AD FS sebagai farm atau jika Anda telah menggunakan kunci integrasi aplikasi Duo AD FS/ID klien yang sama di beberapa server, Anda harus mengupgrade Duo di setiap server Anda. Untuk farm WID, instal Duo di server utama terlebih dahulu. Jika Anda memiliki peternakan SQL, Anda dapat memulai dengan node mana pun. Pengguna Anda mungkin mengalami masalah saat menyelesaikan autentikasi Duo jika Anda tidak memperbarui semua penginstalan Duo AD FS yang menggunakan kunci integrasi aplikasi Duo AD FS/ID klien secara bersamaan.

Jika Anda memperbarui penerapan Duo AD FS yang ada untuk menggunakan Perintah Universal, Anda harus mengautentikasi satu kali dengan Perintah Duo tradisional menggunakan plugin Duo AD FS v2.x yang telah diperbarui terlebih dahulu sebelum Anda dapat mengaktifkan Perintah Universal untuk aplikasi AD FS ini di Duo.

Rotasi Rahasia Duo

Jika Anda perlu menyetel ulang rahasia klien Duo untuk AD FS setelah penginstalan, coba alat Rotasi Rahasia Duo.

Pemecahan masalah

Butuh bantuan? Lihat halaman Pertanyaan Umum (FAQ) AD FS atau coba cari artikel Basis Pengetahuan AD FS atau diskusi Komunitas kami. Untuk bantuan lebih lanjut, hubungi Dukungan.

Video Panduan

Video menunjukkan pengalaman instalasi Duo untuk AD FS v1.x. Silakan baca halaman ini secara keseluruhan untuk petunjuk instalasi v2.x saat ini.

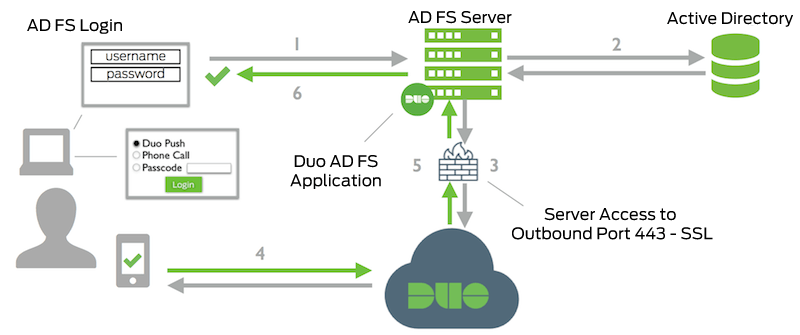

Diagram Jaringan

- Koneksi AD FS dimulai

- Otentikasi primer ke AD

- Koneksi AD FS dibuat ke Duo Security melalui port TCP 443

- Otentikasi sekunder melalui layanan Duo Security

- AD FS menerima respons autentikasi

- Sesi AD FS masuk