Selama perburuan ancaman, kami menemukan kampanye yang menggunakan pemuat malware yang sama dari penelitian kami sebelumnya untuk memberikan ancaman yang berbeda: Pencuri Jarummalware pencuri data yang dirancang untuk secara diam-diam mengambil informasi sensitif dari perangkat yang terinfeksi, termasuk data browser, sesi login, dan dompet mata uang kripto.

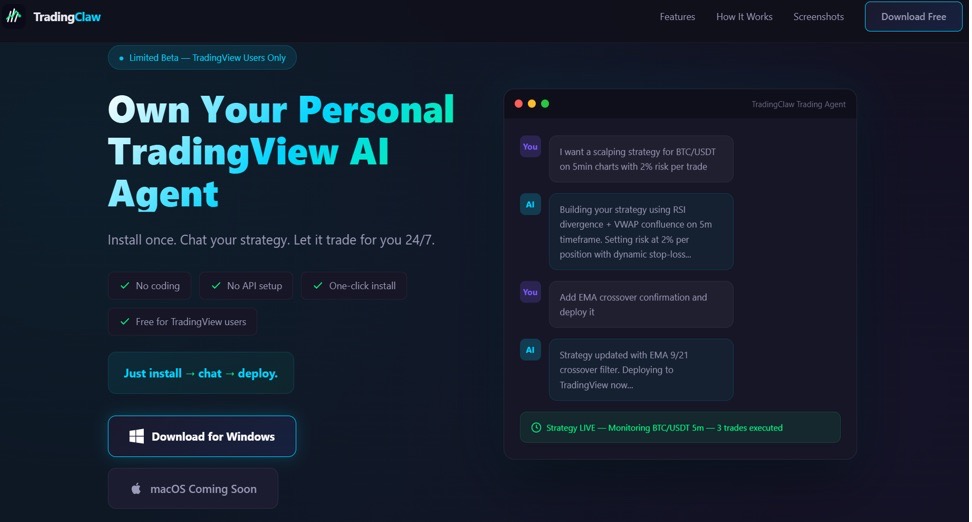

Dalam kasus ini, penyerang menggunakan situs web yang mempromosikan alat yang disebut Cakar Perdagangan (tradingclaw[.]pro), yang mengklaim sebagai asisten bertenaga AI untuk TradingView.

TradingView adalah platform sah yang digunakan oleh para pedagang untuk menganalisis pasar keuangan, namun situs TradingClaw palsu ini bukan bagian dari TradingView, juga tidak terkait dengan startup yang sah. tradingclaw.chat. Sebaliknya, ini digunakan di sini sebagai daya tarik untuk mengelabui orang agar mengunduh malware.

Apa itu Pencuri Jarum?

Needle adalah infostealer modular yang ditulis dalam Golang. Secara sederhana, ini berarti fitur tersebut dibuat berkeping-keping, sehingga penyerang dapat mengaktifkan atau menonaktifkan fitur tergantung pada apa yang ingin mereka curi.

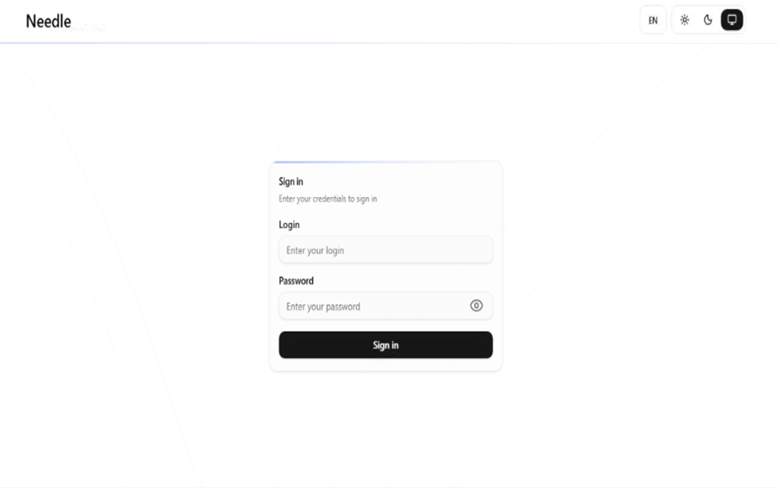

Menurut panel kontrolnya, Needle meliputi:

- Inti Jarum: Komponen utama, dengan fitur seperti pengambilan formulir (menangkap data yang Anda masukkan ke situs web) dan pembajakan clipboard

- Modul ekstensi: Mengontrol browser, mengalihkan lalu lintas, memasukkan skrip, dan mengganti unduhan

- Spoofer dompet desktop: Menargetkan aplikasi dompet mata uang kripto seperti Ledger, Trezor, dan Exodus

- Spoofer dompet browser: Menargetkan dompet berbasis browser seperti MetaMask dan Coinbase, termasuk upaya untuk mengekstrak frase awal

Panel tersebut juga menunjukkan fitur “segera hadir” untuk menghasilkan halaman palsu bergaya Google atau Cloudflare, yang menunjukkan bahwa penyerang berencana untuk memperluas ke teknik phishing yang lebih canggih.

Analisis kampanye TradingClaw

Dalam kampanye ini, malware didistribusikan melalui situs web palsu yang mengiklankan TradingClaw sebagai alat perdagangan AI.

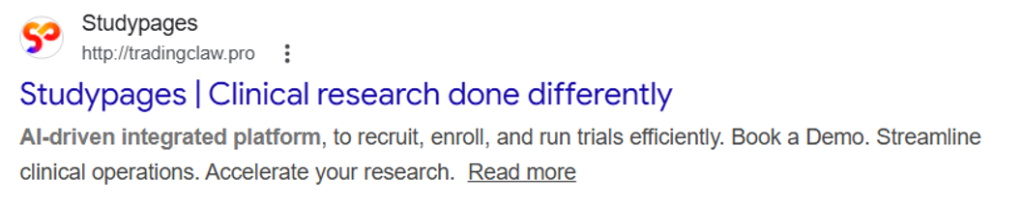

Situs itu sendiri berperilaku selektif. Dalam beberapa kasus, pengunjung diperlihatkan halaman TradingClaw palsu, sementara di kasus lain mereka diarahkan ke situs lain (studypages[.]com). Pemfilteran semacam ini biasanya digunakan oleh penyerang untuk menghindari deteksi dan hanya menampilkan konten berbahaya ke target yang dituju. Mesin pencari, misalnya, lihat versi Studypages:

Jika pengguna melanjutkan, mereka akan diminta untuk mengunduh file ZIP. File ini berisi tahap pertama dari rantai infeksi.

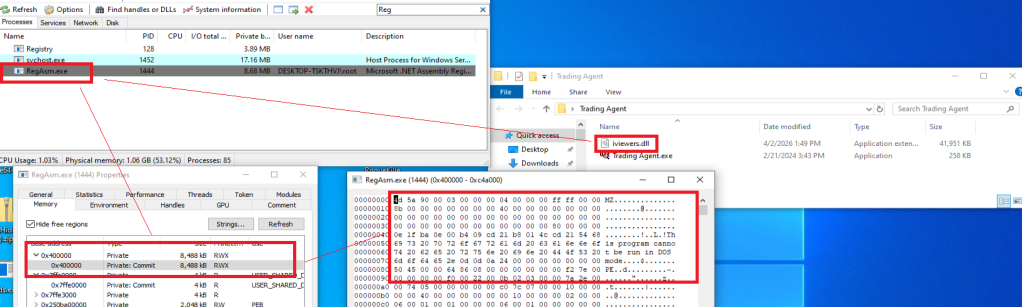

Seperti pada kampanye sebelumnya, serangan mengandalkan teknik yang disebut pembajakan DLL. Secara sederhana, ini berarti malware menyamar sebagai file sah yang akan dimuat secara otomatis oleh program tepercaya. Saat program berjalan, tanpa disadari ia malah mengeksekusi kode berbahaya.

Dalam hal ini, pemuat DLL (bernama iviewers.dll) dijalankan terlebih dahulu. Kemudian memuat DLL tahap kedua, yang pada akhirnya menyuntikkan Pencuri Jarum ke dalam proses Windows yang sah (RegAsm.exe) menggunakan teknik yang dikenal sebagai proses pengosongan.

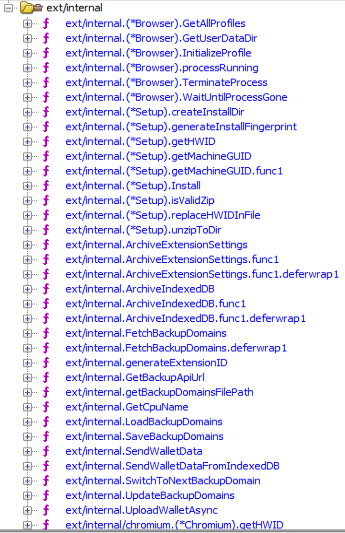

Pencuri ini dikembangkan di Golang, dan sebagian besar fungsinya diimplementasikan dalam paket “ext”.

Apa yang dilakukan malware

Setelah terinstal, modul inti Needle dapat:

- Ambil tangkapan layar dari sistem yang terinfeksi

- Mencuri data browser, termasuk riwayat, cookie, dan informasi yang disimpan

- Ekstrak data dari aplikasi seperti klien Telegram dan FTP

- Kumpulkan file seperti dokumen .txt dan data dompet

- Curi informasi dompet mata uang kripto

Salah satu fitur yang lebih memprihatinkan adalah kemampuannya memasang ekstensi browser berbahaya.

Ekstensi browser berbahaya

Pencuri juga mendukung distribusi ekstensi browser berbahaya, memberikan penyerang cara ampuh untuk mengambil kendali atas browser korban.

Kami mengidentifikasi beberapa variasi ekstensi ini, masing-masing dengan struktur file dan komponen yang sedikit berbeda. Di balik layar, malware ini menggunakan fitur bawaan Golang untuk membongkar arsip ZIP yang tersembunyi (sering disebut base.zip atau meta.zip) yang berisi file ekstensi, bersama dengan file konfigurasi (cfg.json).

Sebagian cfg.json file konfigurasi:

{

"extension_host": {},

"api_key": "…

"server_url": "https://C2/api/v2",

"self_destruct": true,

"base_extension": true,

"ext_manifest": {

"account_extension_type": 0,

"active_permissions": {

"api": [

"history",

"notifications",

"storage",

"tabs",

"webNavigation",

"declarativeNetRequest",

"scripting",

"declarativeNetRequestWithHostAccess",

"sidePanel"

],

"explicit_host": [

""

],

"manifest_permissions": [],

"scriptable_host": [

""

]

},

"commands": {

"_execute_action": {

"was_assigned": true

}

},

…File konfigurasi ini adalah kuncinya. Ini memberi tahu malware ke mana harus mengirim data yang dicuri (server perintah dan kontrol), ekstensi berbahaya mana yang harus dipasang, dan fitur apa yang harus diaktifkan.

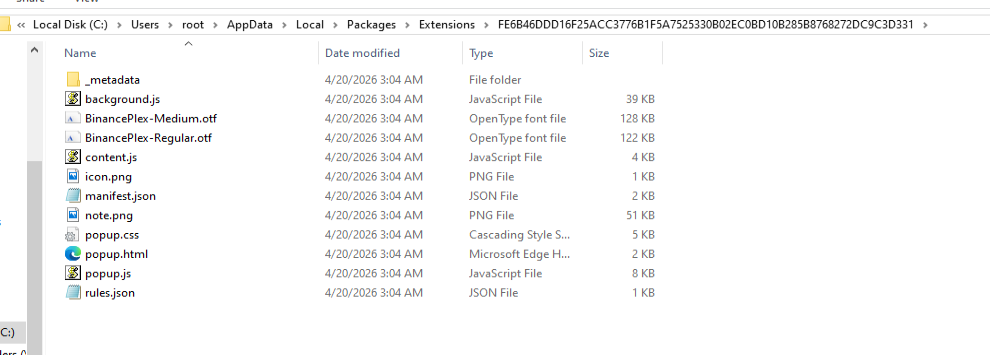

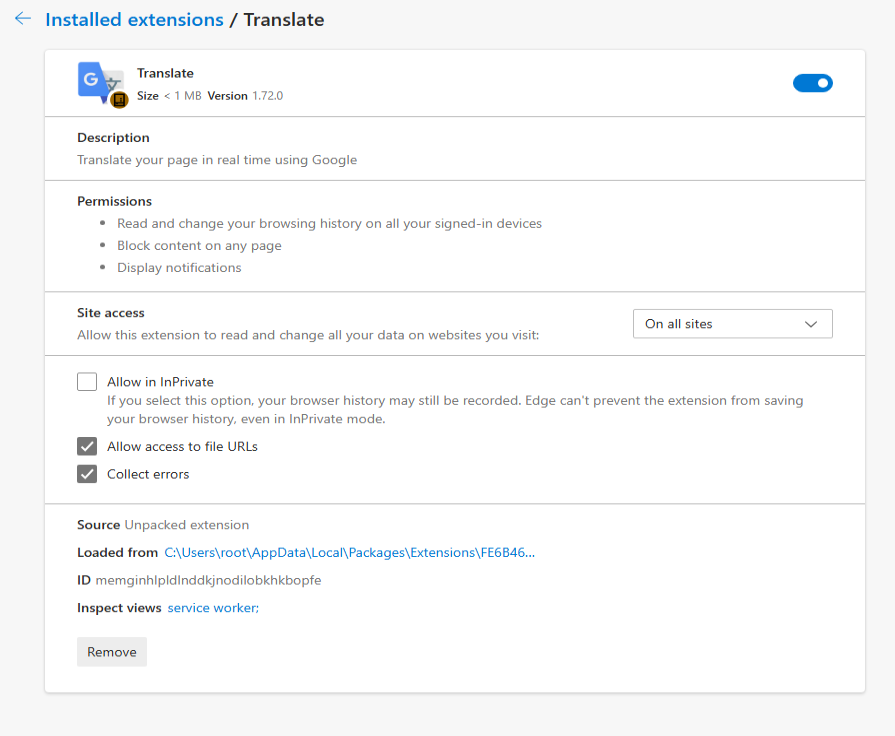

Ekstensi pencuri dijatuhkan di folder acak di jalur %LOCALAPPDATA%PackagesExtensions.Folder tersebut berisi tiga file utama popup.js,Acontent.jsDan background.js.  Â

Ekstensi yang dianalisis memiliki nama yang terkait dengan Google.

Apa yang dapat dilakukan oleh ekstensi berbahaya

Ekstensi ini memberi penyerang kendali penuh atas browser, dengan kemampuan yang jauh melampaui malware pada umumnya.

Itu bisa:

- Hubungkan ke server jarak jauh menggunakan kunci API bawaan dan memeriksa petunjuk secara berkala. Itu juga dapat beralih ke domain cadangan jika server utama offline.

- Hasilkan ID unik untuk melacak pengguna yang terinfeksi dari waktu ke waktu.

- Kumpulkan riwayat penelusuran lengkap dan mengirimkannya ke server jauh (

/upload). - Pantau apa yang Anda lakukan secara real timetermasuk situs mana yang Anda kunjungi, dan menerapkan aturan pengalihan yang dikendalikan penyerang. Hal ini memungkinkannya mengirim Anda secara diam-diam ke situs web berbeda atau mengubah apa yang Anda lihat di halaman, termasuk memasukkan atau menyembunyikan konten.

- Mencegat unduhanmembatalkan file yang sah, dan menggantinya dengan file berbahaya dari server yang dikendalikan penyerang.

- Menyuntikkan skrip langsung ke halaman webmemungkinkan pencurian atau manipulasi data lebih lanjut.

- Tampilkan pemberitahuan browser palsu dengan teks dan gambar yang dikendalikan penyerang.

Bagaimana cara berkomunikasi dengan penyerang

Pencuri dan ekstensinya berkomunikasi dengan server perintah dan kontrol (C2) menggunakan beberapa titik akhir API. Ini pada dasarnya adalah “saluran” berbeda yang digunakan untuk tugas tertentu:

/backup-domains/active– mengambil server cadangan agar tetap terhubung jika server utama diblokir/upload– mengirimkan data yang dicuri kembali ke penyerang/extension—menerima instruksi untuk pengalihan, pengunduhan, dan pemberitahuan/scripts–mengunduh kode berbahaya untuk dimasukkan ke halaman web

Bagaimana agar tetap aman

Penipu semakin banyak menggunakan alat bertema AI untuk membuat situs palsu terlihat sah. Dalam kasus ini, “asisten perdagangan AI” digunakan untuk mengelabui orang agar memasang malware.

Untuk mengurangi risiko Anda:

- Unduh perangkat lunak hanya dari situs web resmi. Jika suatu alat mengklaim berfungsi pada platform terkenal, periksa situs resmi platform tersebut untuk memastikan keasliannya.

- Periksa siapa yang membuat file sebelum menjalankannya. Perhatikan nama penerbitnya dan hindari apa pun yang terlihat asing atau tidak konsisten.

- Tinjau ekstensi browser Anda secara teratur. Hapus apa pun yang tidak Anda kenali, terutama ekstensi yang tidak Anda pasang secara sadar.

Apa yang harus dilakukan jika Anda merasa terkena dampaknya

Jika Anda merasa telah mengunduh infostealer ini:

- Periksa log EDR dan firewall untuk komunikasi dengan C2 yang tercantum di bagian IOC.

- Dari perangkat lain yang bersih, keluar dari setiap sesi aktif di akun penting Anda: Google, Microsoft 365, portal perbankan apa pun, GitHub, Discord, Telegram, Steam, dan pertukaran kripto Anda. Ubah semua kata sandi dan aktifkan 2FA untuk akun yang Anda akses dari mesin ini.

- Periksa foldernya

%LOCALAPPDATA%PackagesExtensionsdan ekstensi browser yang mencurigakan. - Jika Anda memiliki dompet mata uang kripto di mesin, segera pindahkan dana dari perangkat yang bersih. Inilah yang pertama kali dimonetisasi oleh operator-operator ini.

- Jalankan pemindaian penuh dengan Malwarebytes.

Indikator Kompromi (IOC)

HASH

95dcac62fc15e99d112d812f7687292e34de0e8e0a39e4f12082f726fa1b50ed

0d10a6472facabf7d7a8cfd2492fc990b890754c3d90888ef9fe5b2d2cca41c0

Domain

Tradingclaw[.]pro: situs web palsu

Chrocustumapp[.]com: terkait dengan ekstensi berbahaya

Chrocustomreversal[.]com: terkait dengan ekstensi berbahaya

google-services[.]cc: terkait dengan ekstensi berbahaya

Coretest[.]digital: panel C2

Reisen[.]work: panel C2

IP

178[.]16[.]55[.]234: panel C2

185[.]11[.]61[.]149: panel C2

37[.]221[.]66[.]27: panel C2

2[.]56[.]179[.]16: panel C2

178[.]16[.]54[.]109: panel C2

37[.]221[.]66[.]27: panel C2

209[.]17[.]118[.]17: panel C2

162[.]216[.]5[.]130: panel C2

Kami tidak hanya melaporkan ancaman—kami menghapusnya

Risiko keamanan siber tidak boleh menyebar melebihi berita utama. Jauhkan ancaman dari perangkat Anda dengan mengunduh Malwarebytes sekarang.